"Giọt nước tràn ly" liên quan ransomware: Gián tiếp khiến nhiều người chết

Các băng nhóm tội phạm mạng đã đưa các bệnh viện và tổ chức y tế vào tầm ngắm trong nhiều năm qua.

Chính phủ Thụy Sĩ bị hacker tấn công

Chính phủ Thụy Sĩ vừa xác nhận một lượng lớn dữ liệu nhạy cảm của các văn phòng liên bang của chính phủ đã bị đánh cắp trong một cuộc tấn công bằng mã độc tống tiền (ransomware). Vụ việc một lần nữa dấy lên hồi chuông cảnh báo về loại mã độc nguy hiểm cho mọi nhóm ngành lĩnh vực.

Theo công bố chính thức từ Chính phủ Thụy sĩ, tin tặc đã tung 1,3TB dữ liệu đánh cắp được lên mạng dark web chứa đựng nhiều bản scan tài liệu, những bản ghi tài chính, các hợp đồng và thông tin liên lạc. Trung tâm An ninh mạng Quốc gia Thụy sĩ (NCSC) đang tích cực phân tích dữ liệu nhằm đánh giá mức độ ảnh hưởng của những dữ liệu bị đánh cắp và mã hóa, cũng như tác động đến các cơ quan nào.

Theo trang tin bảo mật và công nghệ BleepingComputer, nạn nhân của vụ tấn công bởi mã độc tống tiền là các hệ thống Radix - một đối tác bên thứ ba cung cấp dịch vụ cho nhiều cơ quan liên bang.

Radix là một tổ chức phi lợi nhuận có trụ sở tại Zurich, chuyên về thúc đẩy sức khỏe. Tổ chức này điều hành 8 trung tâm thực hiện các dự án và dịch vụ do chính quyền liên bang Thụy Sĩ, chính quyền cấp tỉnh và thành phố, và các tổ chức công và tư khác ủy quyền.

Trong công bố chính thức của Radix, các hệ thống đã bị loại mã độc mã hóa dữ liệu tống tiền tên Sarcoma tấn công trong tháng 6. Theo Bleeping Computer, Sarcoma là một tổ chức tội phạm mạng đang phát triển mạnh các hoạt động từ tháng 10/2024. Chúng đã tấn công 36 mục tiêu lớn chỉ trong một tháng. Sarcoma thâm nhập các hệ thống qua những chiêu thức lừa đảo (phishing), khai thác các lỗ hổng hệ thống hoặc tấn công chuỗi cung ứng.

Trước đó, vào tháng 3/2024, dữ liệu của chính phủ Thụy Sĩ cũng đã bị rò rỉ sau một cuộc tấn công tương tự vào một nhà thầu khác là Xplain. Sự cố an ninh mạng rò rỉ 65.000 tài liệu liên quan đến Chính quyền Liên bang, trong đó có nhiều tài liệu chứa thông tin cá nhân nhạy cảm.

Ransomware đã gián tiếp gây nhiều vụ án mạng

Trong tháng 6 vừa qua, đợt tấn công bởi ransomware Qilin làm ngưng trệ hệ thống dịch vụ của Synnovis, ảnh hưởng đến nhà cung ứng máu NHS tại Anh và gây tử vong cho một bệnh nhân.

Bệnh viện là mục tiêu của hacker. (Ảnh minh họa)

Theo đại diện NHS, cuộc điều tra về sự cố an toàn bệnh nhân xác định được một số yếu tố dẫn đến cái chết của bệnh nhân. Trong đó có thời gian chờ đợi kết quả xét nghiệm máu lâu do cuộc tấn công mạng ảnh hưởng đến các dịch vụ.

Tin tức về nguyên nhân cái chết của bệnh nhân làm bùng nổ dư luận, đặc biệt sau số liệu công bố từ Hội đồng chăm sóc tích hợp Đông Nam London (Anh) cho thấy 170 bệnh nhân đã bị tổn hại do cuộc tấn công bằng phần mềm tống tiền, mặc dù hầu hết được phân loại là "gây hại thấp". Sự gián đoạn dịch vụ dẫn đến hàng nghìn cuộc hẹn và thủ thuật bị hủy bỏ.

Trên thực tế, các băng nhóm tội phạm mạng đã đưa các bệnh viện và tổ chức y tế vào tầm ngắm trong nhiều năm qua, khiến đây là mục tiêu tấn công béo bở của ransomware do tính cấp thiết của việc khôi phục hệ thống và dữ liệu nhạy cảm.

Năm 2020, mã độc ransomware DoppelPaymer tấn công vào một bệnh viện ở Düsseldorf làm dịch vụ ở đây ngưng trệ. Một phụ nữ 78 tuổi đã tử vong vì phình động mạch chủ, chậm trễ điều trị khi buộc phải đi đến một bệnh viện khác xa hơn.

Trước đó, nhóm tội phạm mạng INC Ransom đã nhận trách nhiệm về vụ tấn công vào Alder Hey - một trong những bệnh viện nhi hàng đầu nước Anh.

Trong bối cảnh trên, theo ông Ngô Trần Vũ - Giám đốc Công ty NTS Security, đa số các bệnh viện và tổ chức y tế là cơ quan trọng yếu nhưng hệ thống vẫn còn chưa được bảo vệ đúng mực. Thực trạng cho thấy nhiều máy tính tự do kết nối vào mạng Internet, vừa kết nối đến hệ thống quản lý bệnh viện và thậm chí sử dụng nhiều phần mềm lậu, tạo ra nhiều cánh cửa để ransomware thâm nhập vào mạng nội bộ.

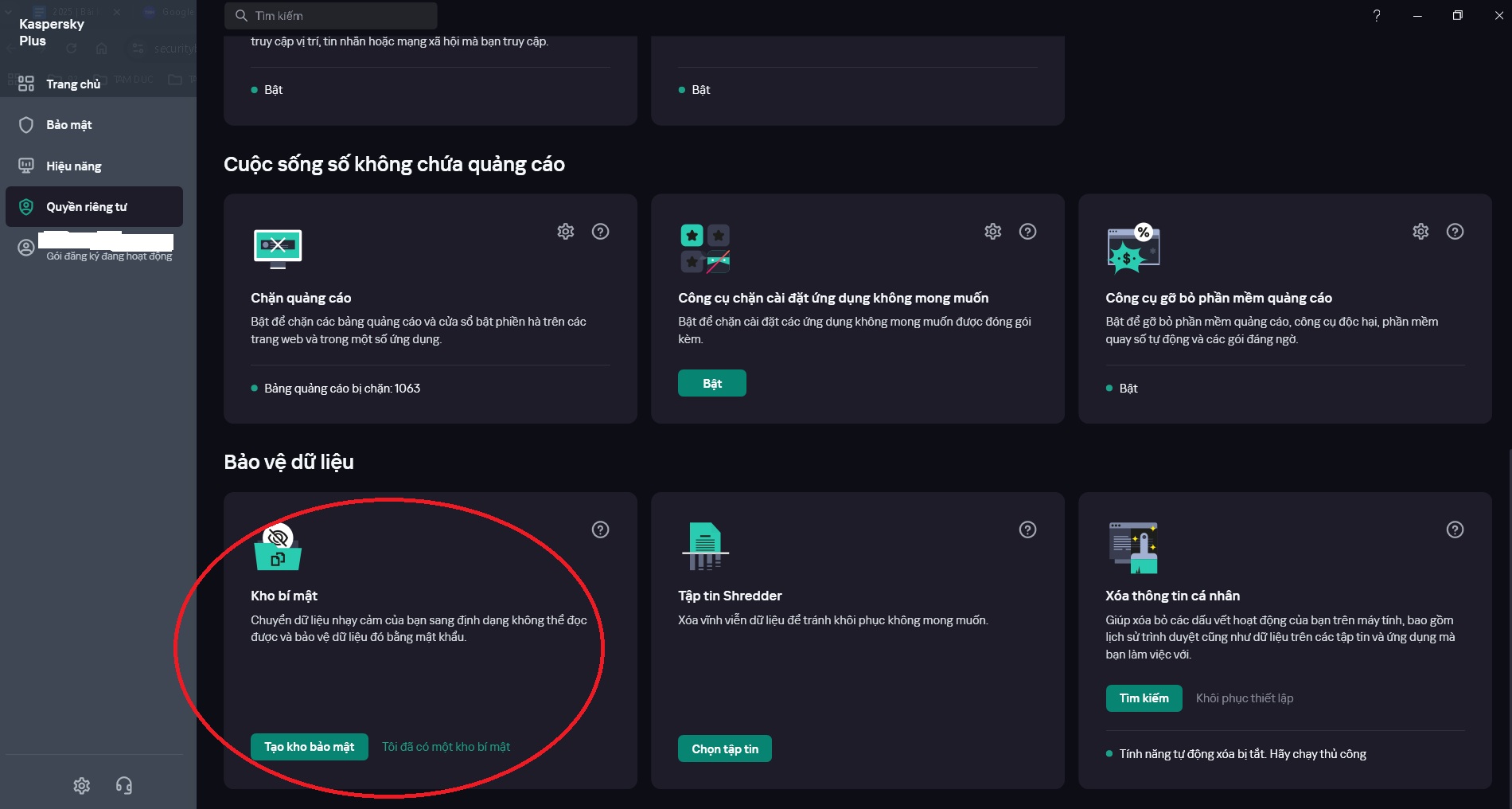

Tính năng "Kho bí mật" trên Kaspersky.

Ông khuyến nghị, việc sử dụng các giải pháp bảo mật tổng hợp như Kaspersky là phương thức đơn giản đáng tham khảo. Ngoài nhiều lớp lá chắn, Kaspersky Plus cho phép người dùng tạo kho lưu trữ dữ liệu quan trọng để bảo vệ, khôi phục trong trường hợp ransomware tấn công.

“Tâm lý chủ quan của nhà quản lý, nghĩ đến bệnh viện là liên quan đến sinh mạng con người thì tội phạm mạng… chừa mình ra. Thực tế, những dữ liệu y tế nhạy cảm hay hệ thống khẩn cấp của bệnh viện lại khiến đây là mục tiêu của tội phạm để tống tiền. Các bệnh viện hay tổ chức y tế cần đánh giá đúng mức độ nguy hiểm của ransomware để có những chính sách đầu tư phù hợp. Tránh chuyện mất bò mới lo làm chuồng”, ông Vũ cảnh báo.

Khoản thanh toán tiền chuộc dữ liệu trung bình đã tăng từ hơn 1,5 triệu USD vào năm 2023 lên gần 4 triệu USD vào năm...